Pertama2 kita tes P-VLAN Edge alias Protected Port dulu yuks…

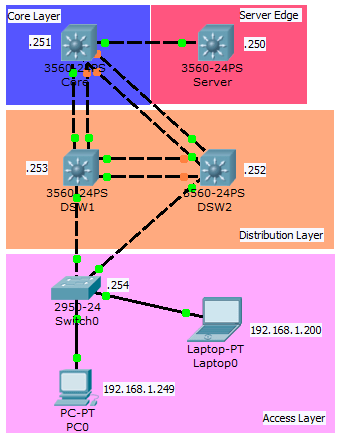

Network Design yang gw buat kira2 seperti ini (sebenernya harusnya Core Switchnya ada 2, berhubung keterbatasan alat, ehehehe)

Physical Design nya seperti ini (wakakakakak)

acak2an mas berooo….maklum *jadi malu*

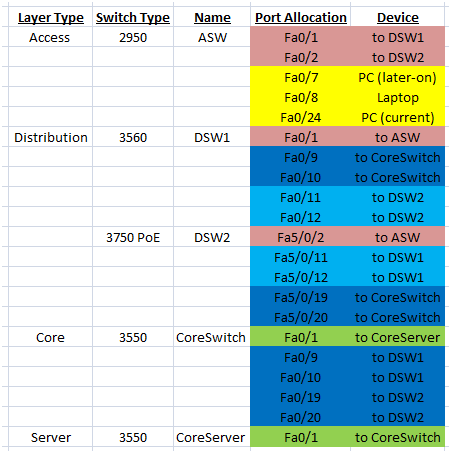

Initial Design

seperti yang kita ketahui dari teori P-VLAN…bahwa Fitur ini adalah versi upgrade nya dari switchport protected mode, dimana protected mode hanya berlaku lokal alias di switch yang sama (bukan inter-switch)

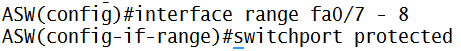

mari kita Tes fitur protected ini…2 end user (1 PC 1 Laptop) mau berhubungan

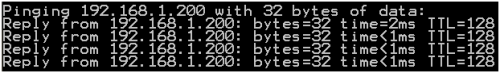

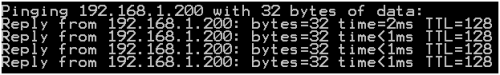

di ping dari PC yang di port fa0/24..bisa

tapi ketika kita pindahin PC ke fa0/8..trus ping ke Fa0/7 (Laptop) yang sudah kita setting di switch…kaga bisa

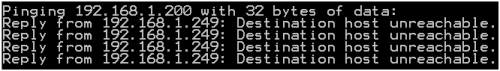

trus kita pindahin kabel Laptop ke DSW1 port fa0/3 (tadinya di ASW fa0/7) dan kita kasi protected mode…ping dari PC yang uda kita pindahin portnya (Fa0/8 yang protected)

disinilah kekurangan switchport protected…hanya bisa melindungi dari port di switch lokal aja…giliran koneksi inter-switch, itu protected ga ngaruh

==================================================

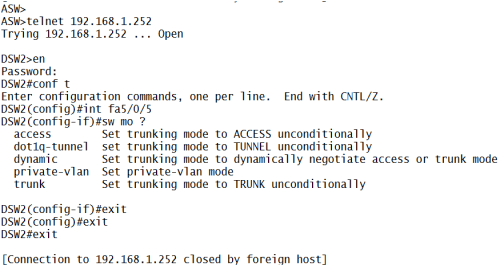

maap…gw tes dulu Switch-nya…kadang ada yang ga ada P-VLAN nya walaupun Switch 3000 series juga T___T

(cara tes nya…cek di interface mode nya, pas lagi sw mo ? … ada command buat private-vlan ga?)

==================================================

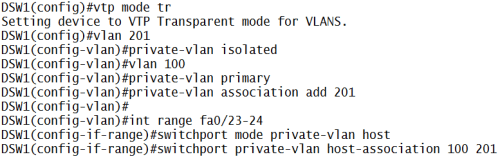

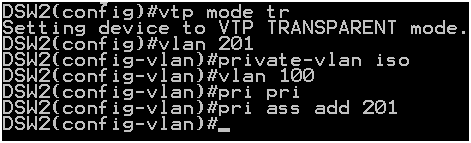

Create Isolated Group (Isolated VLAN)

Penjelasan:

- P-VLAN harus dalam VTP mode Transparent

- kita create P-VLAN 201 dan define ini P-VLAN untuk dijadiin Isolated Group/VLAN

- lalu kita create VLAN 100 dan assosiasikan VLAN 100 ini dengan “anak”nya yaitu 201

- trus bikin de assosiasi port nya ke VLAN dan P-VLAN yang bersangkutan (disini gw bikin Fa0/23 -24 jadi isolated port)

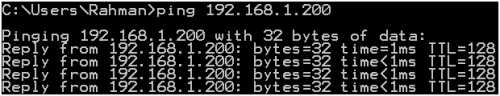

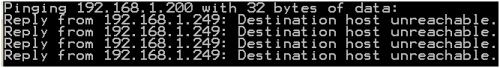

tes dulu…dari PC ke Laptop (masing2 gw pindahin kabelnya ke Fa0/23 – 24 di DSW1)

nah sekarang…gw pindahin kabel PC ke Fa0/22 di DSW1

kok ga bisa ya ?!?

ehehhe….lupa bikin port promiscuous nya gw (GOBLOK BANGET SIH LU MAN !!)

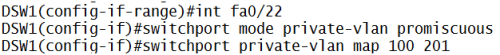

Penjelasan:

- kita buat interface Fa0/22 menjadi port promiscuous

untuk Isolated Group/VLAN 201

nah…klo protected port itu efeknya local (di switch itu sendiri)…ketika (contoh) switch A fa0/1 yang protected ketemu dengan switch B fa0/2 yang protected…hasilnya masih bisa ping2an…padahal protected, jadi ga ngaru klo ke switch lain, klo di P-VLAN hal ini ga akan terjadi

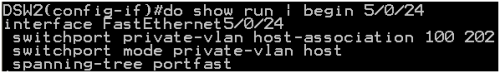

Kita setting di DSW2 untuk isolated juga

maap…ga bisa pake Putty (colokannya cuma atu, gw pake telnet de dari PC)…*curhat*

di ping dari Fa0/24 DSW1 punya PC (isolated) ke Laptop yang port nya gw pindahin ke DSW2 Fa0/13 (yang gw set jadi isolated juga)

tetep ga bisa kan ???

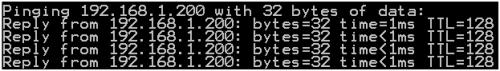

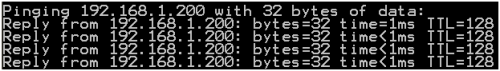

coba kita pindah port PC ke Fa0/22 (Promiscuous)

==================================================

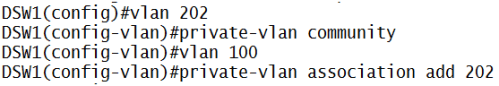

Create Community Port

Penjelasan:

- masih dalam Konfigurasi yang sama dan Switch yang sama dari konfigurasi Isolated Group diatas (vtp mo trans)

- create vlan 202 dan define dia jadi P-VLAN community

- assosiasikan group/vlan tersebut ke VLAN 100

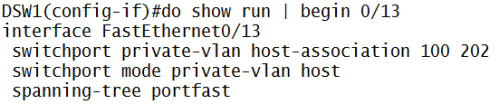

- assosiasikan port Fa0/13 untuk group community VLAN 202

lalu kita coba buat di DSW2 (configurasinya sama persis dengan DSW1)…bisa ngomong ga ??? (jangan lupa dijadiin switchport mode trunk !!! di port yang terkoneksi ke switch lainnya)

pake command switchmode trunk encapsulation dot1q…baru bisa sw mo tr

lalu kita assosiasikan ke port Fa5/0/24 punya DSW2 (di DSW1 community-nya taro aja di Fa16 – 17)

done !! selese….

eh…trus Promiscuous gimana ??? uda tadi diatas…liat yang Isolated deh…

==================================================

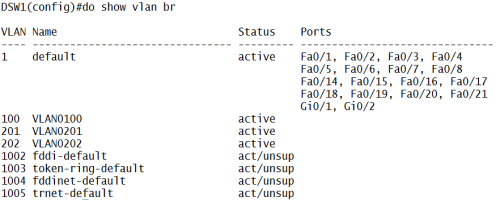

Verifikasi P-VLAN

WHOOOOPPPSSSSS…..VLAN 100 sampe 202 ada…port nya mana ?!?!? perasaan uda di assign/assosiasikan de…

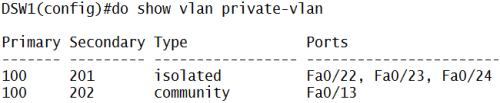

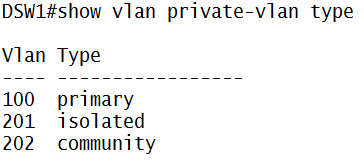

nah….commandnya adalah show vlan private-vlan…baru nongol dah tu port

eh…di show private-vlan diatas Fa0/22 punya DSW1 tipe nya isolated kan ?? bukannya Fa0/22 adalah promiscuous ya??

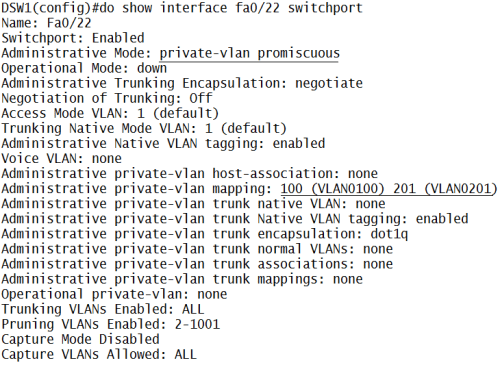

cek aja pake show interface fa0/22 switchport

yups…..emang promiscuous

sekian dan terima kasih…^_^V

Oct 10, 2014 @ 11:28:35

Gan. command “switchport protected” di Switch 2950-24 (Packet Tracer) kok kagak ada gan. yg mendekati adanya “switchport port-security”. atau memang di versi yang terbaru udah gak ada command “switchport protected” ? Mohon pencerahannya gan. 🙂 Thanks.

Oct 29, 2014 @ 14:56:33

emang belum ada gan, emang switch di paket tracer hampir menyerupai OS switch nya tapi kan hampir jadi masih bnyak yang blm include di paket tracer..

kalo mau pake switch asli aja wkwkwkwkwk

atau pake GNS3 buat tau cara config nya..