untuk yang mo langsung config…disini

sebelum kita lanjut ke VLAN…gw mo menegaskan lagi tentang collision & broadcast domain

secara default, switch membagi collision domain dan router membagi broadcast domain

tapi sekarang di switch PUN bisa menciptakan broadcast domain sendiri….caranya dengan menggunakan / membuat VLAN

lalu ente bertanya “gunanya router apa ??”…yah tergantung (tergantung apa yang digantung..!??!?)

secara default, host2 dalam 1 VLAN tidak dapat berkomunikasi dengan host2 di VLAN yang berbeda, untuk bisa berkomunikasi dengan vlan yang berbeda….ITULAH GUNANYA ROUTER….

Dasar2 VLAN

- Penambahan, Pemindahan, dan Perubahan network dilakukan dengan cara mengkonfigurasi sebuah port ke VLAN yang sesuai…contoh : di kantor lo ada karyawan baru, bagian akutansi…kebetulan komputer kepake semua…so, lo harus beli komputer baru..trus masang kabel LAN/ethernet/RJ45 biar dia bisa konek ke bagian akutansi….dengan VLAN…lo cuma nentuin colokan dari komputer karyawan baru ke switch port berapa yg ada di VLAN akutansi (contoh..lo set komputer2 akutansi VLANnya dari port 1-12)..engga ribet..lebih ter-organisir

- Secara Default (blum di set/konfigure apa2)…semua port dalam switch berada pada 1 VLAN..yaitu VLAN 1…tapi CISCO merekomendasikan ke VLAN selain 1..karena untuk keperluan administratif (cih..mang sapa luh..wkwkw..kidding)

- Fleksibilitas dan Skalabilitas, dengan VLAN…lo bisa menentukan seberapa fleksibel kah network lo (lo bisa buat VLAN super gede tapi resiko broadcast strom ada..ato kecil…hanya saja lo bakal repot klo ada penambahan user2 baru…mesti set2 lagi)

- dengan VLAN, faktor keamanan juga terjaga…karena secara default…user2 dari bagian/departement/VLAN lain ga bisa akses ke VLAN/Departement/bagian kita (kalau dulu kan user/orang bisa colok kabel RJ45/Kabel Lan ke port nganggur yang sembarang juga jadi..trus bisa akses de ke semua orang yg terhubung ke switch yang sama dengan port itu)

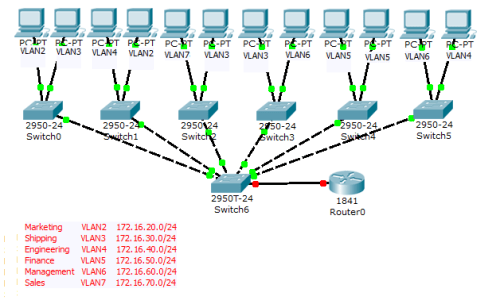

contoh :

diatas adalah contoh LOGIKAL dari VLAN-VLAN. Jadi, jika sekarang lo perlu menambahkan user lain ke VLAN Sales misalnya (VLAN 7), port yang digunakan oleh user baru itu bisa lo alokasikan jadi anggota VLAN 7, TIDAK BERGANTUNG PADA LOKASI FISIK DARI USER BARU TERSEBUT. inilah salah satu keuntungan dalam merancang network lo dengan VLAN….

so…setiap user baru..tinggal lo tanya..mo masuk departement mana..tinggal alokasikan aja port nya ke VLAN yg sudah di tentukan

oh iya…liat di gambar atas..gw mulai dari VLAN 2…ya karena aturan cisco tadi..trus klo lo liat…semua link (garis) warnanya ijo..sedangkan dari switch ke router merah…ga usa di pusingin…gw lagi contohin VLAN, wkwkwkw…itu kira2 gambarnya dan mesti di konfig dulu switch dan router nya agar bisa konek (baca: garis/link nya jadi warna ijo)

ada 3 tipe VLAN:

VLAN Statis

ini yg paling umum….lo buat VLAN untuk departement apa…trus ada user baru…lo alokasikan port yang ada ke port yg menjadi anggota VLAN yang dituju

-paling gampang

-paling mudah diawasi

contoh paling gampang liat gambar diatas..oh iya !!..sebelum lupa…dalam VLAN…user yg mau masuk VLAN yang dituju..IP nya mesti tercakup dalam ip dari VLAN yang dituju….contoh mo masuk sales departement VLAN…ip komputernya mesti 172.16.60.xxx…sesuai dengan ip network yg di set di VLAN sales

VLAN Dinamis

gampangnya…lo set (nanti) di konfigurasi switch nya…lo mo ngelompokin user di VLAN tertentu BERDASARKAN alamat MAC nya, atau protokolnya, atau bahkan aplikasi2nya

-relax…langsung otomatis dimasukin ke VLAN yg tertuju

-awalnya doank yg ribet..karena di awal2 konfigurasi nya lo mesti set ini set itu dulu..wkwkkw

Admin CISCO menggunakan layanan VLAN Management Policy Server untuk men-setup sebuah database dari alamat2 MAC, yang dapat digunakan untuk pengalamatan dinamis dari VLAN. sebuah database VMPS memetakan alamat dari MAC ke VLAN-VLAN

NATIVE VLAN

Default VLAN = VLAN 1 = is…Native VLAN

native vlan ini dipake untuk menghubungkan switch (yang punya fitur2 VLAN) ke hub (yang ga ada VLAN)…HUB tidak mengenal VLAN, yang berarti…semua VLAN selain Native akan di drop. Native VLAN bisa dirubah selain dari VLAN 1

Mengidentifikasikan VLAN-VLAN

ketika frame bergerak di sebuah network, switch2 harus dapat mengikuti perubahan dari semua jenis frame yang berbeda, dan memahami apa yang harus dilakukan dengannya sesuai dengan alamat hardware. Dan ingat, frame-frame ditangani secara berbeda sesuai dengan jenis link yang dilaluinya (gw nyontek dari catetan gw ni kata2nya semua dari “ketika….” wkwkwkkw)

Access Link (Access Port)

jenis link ini hanya bagian dari 1 VLAN dan disebut VLAN native (vlan asli) dari port. Setiap alat yang terhubung ke sebuah access link tidak menyadari keanggotaan VLAN….dia cuma berasumsi bahwa dia adalah bagian dari sebuah broadcast domain…masih bagian dari sebuah router..tapi dia engga tau tentang network fisikal. switch2 menghapus semua informasi VLAN dari frame sebelum dikirim ke sebuah alat access-link. Alat access-link tidak dapat berkomunikasi dengan alat2 di luar VLAN-nya kecuali jika paket itu di-Routed

Trunk Link (Trunk Port)

Sebuah Trunk Link adalah sebuah link point-to-point (ibaratnya…lo ke gw , gw ke elo) 100 atau 1000 Mbps antara 2 switch, atau antara Switch dan Router, atau antara Switch ke Server. Link2 ini dapat membawa lalulintas data dari banyak VLAN (dari 1 sampe 1005 VLAN pada satu saat). TRUNKING = Membuat sebuah Link agar dapat dilewati oleh banyak VLAN, biasanya TRUNKING ada pas Switch konek ke Switch ato ke Router (dibiasain Switch-ke-Switch jadiin trunk), Trunk link dapat membawa beberapa atau semua informasi VLAN memalui link nya, tetapi jika link diantara switch2 itu ga di set jadi Trunk link..maka hanya informasi dari VLAN 1 aja yg dikirim (NATIVE VLAN) . lo bisa liat gambar diatas…Switch ke Switch..itu trunk link (kasarnya..walopun blum di set jadi trunk)..jadi…PC di VLAN yg sama tapi di switch yg berbeda bisa berkomunikasi dengan baik dengan adanya Trunk Link

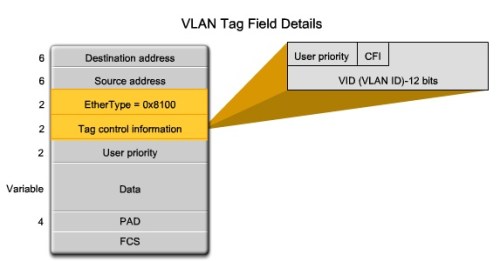

tiap host yang berada disuatu VLAN akan mengirimkan frame yang ada “tag” vlan nya…biar switch tau mau dibawa kemana itu data. gambar diatas adalah struktur tag dari vlan yang di tempel ke frame yang akan di kirim

- EtherType field – Set to the hexadecimal value of 0x8100. This value is called the tag protocol ID (TPID) value. With the EtherType field set to the TPID value, the switch receiving the frame knows to look for information in the tag control information field. jadi kalau TPID ini ADA di dalam suatu frame….maka tag control-nya akan di liat, ada vlan ID nya ga….

- 3 bits of user priority – Used by the 802.1p standard, which specifies how to provide expedited transmission of Layer 2 frames. 802.1p itu protocol untuk memprioritaskan data suara (voice vlan)…lebih tepatnya protocol untuk QoS (quality of service) dalam level layer 2 (MAC)

- 1 bit of Canonical Format Identifier (CFI) – Enables Token Ring (teknologi yang menggunakan token ring) frames to be carried across Ethernet links easily.

- 12 bits of VLAN ID (VID) – VLAN identification numbers; supports up to 4096 VLAN IDs

- PAD – Packet Assembler/Dis-assembler (buat gabungin frame jadi packet/misahin packet jadi frame…silakan di baca teori OSI Layer)

- FCS – Frame Check Sequence…buat cek error

METODE2 IDENTIFIKASI VLAN (TRUNKING MODE)

Inter-Switch Link (ISL)

Cuma buat CISCO (proprietary), dan hanya untuk Fast Ethernet (kabel yg biasa kita pake) dan Gigabit Ethernet aja. uda jarang kepake…karena frame2 yang ga ada tag VLAN nya, defaultnya di drop

IEEE 802.1Q

sesuai nama..diciptakan oleh IEEE, digunakan pas lo mo konek switch ke switch yang bukan cisco punya, plus bisa carry vlan berbeda dan ga di drop

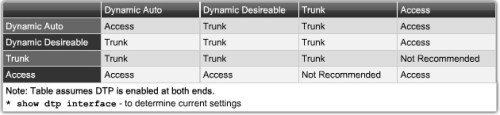

DTP (Dynamic Trunking Protocol)

Is a Cisco proprietary protocol. Switches from other vendors do not support DTP. DTP is automatically enabled on a switch port when certain trunking modes are configured on the switch port. jadi klo switchA port ketemu dengan switchB port…cukup salah satu aja dijadiin trunk..yang lawannya otomatis ngikut (kecuali kita config manual…beda lagi, defaultnya auto negotiable)

Jan 20, 2011 @ 10:14:00

gan, mau tanya, itu switchnya harus yang manage-able kan? contoh switch yg manageable apa ya? kalau kita mau buat VLAN ini, apa semua switch harus manageable? thanks 🙂

Feb 09, 2011 @ 21:14:52

iy..manageable

contoh…switch cisco catalyst 2900

yup…untuk buat vlan..harus di switch yg bisa di konfig alias manageable

Jun 24, 2012 @ 16:15:52

Bro, bagaimana cara merubah vlan dari vlan A ke Vlan B melalui trunk di switch cisco 3560,informasi yg ada mac addressnya client, pertama saya telnet sh mac- | inc xxxx.xxxx.xxxx ada informasi vlan dan portnya gix/x selanjutnya bagaimana Bro ?

Terima Kasih.

Jun 25, 2012 @ 16:14:32

bro saya agak rancu dgn kalimat ente..

apakah benar maksudnya seperti ini..

jadi ente mau rubah vlan A menjadi vlan B di port tertentu dimana port tersebut terdaftar mac address xxxx.xxxx.xxxx .. ?

setelah show mac | inc … terlihat port gix/x selanjutnya mudah, tinggal masuk ke interface configuration

Switch(config)#int gix/x

Switch(config-if)# switchport access vlan B

Switch(config-if)# exit

trus…pake sec aja…pake inc suka rancu…soalnya INCLUDE…nambahin

Jan 30, 2014 @ 09:53:51

kenapa harus gunain vlan? kenapa ga di bedain aja subnet nya?

terus vlan digunain biasanya di jaringan nya kaya apa ya?

makasih 🙂

Jan 30, 2014 @ 10:57:41

apa sih yang bisa “partisi” network?!? VLAN…pake subnet doang bisa ga? bisa..trus gunanya VLAN apa?

the answer is what called “Broadcast Domain”

inget ga klo switch nerima frame packet lewat salah satu port-nya dia…tapi dia ga tau mau kirim kemana?

switch akan memutuskan untuk broadcast KESEMUA PORT (semua port defaultnya ada di vlan 1)

dengan mem-“partisi” itu switch secara virtual, contoh VLAN 1 (port 1 – 12) dan VLAN 2 (port 13-24)

ketika ada frame masuk ke port yang terasosiasi ke VLAN 2, switch akan broadcast ke port2 VLAN 2, tidak ke port2 yang ada di VLAN 1

bayangin klo ada user baru masuk ke switch (dengan komputer barunya), switch akan broadcast packet ke semua port-nya

inget…switch baca mac-address (Layer 2) bukan baca IP (layer 3)

karena salah satu kegunaan VLAN adalah untuk “supress” traffic (broadcast terutama), fitur ini berguna di jaringan mana pun

Feb 25, 2015 @ 13:49:58

nah.. rodok mudeng aku kang 😀

Aug 09, 2017 @ 17:13:17

Om Miftah, kalo konfig VLAN di Multilayer Switch gimana? Apa aja yg pertama2 dilakukan? Ini Topologi nya.

SwitchL3 —-> Switch 2960 —-> 4 Switch 2960 dibawahnya (1 Switch ada kurleb 4VLAN). Total semua ada 15 VLAN.

Saya test di Router jalan semua, giliran di Switch L3, RTO. Hehehee

Sep 05, 2017 @ 11:32:56

masing2 vlan harus ada “interface vlan”

masing2 port yang ke masing2 switch harus “trunk”

di Switch L3 harus diaktifkan “ip routing”

semua end devices pastikan gateway-nya ke interface vlan masing2

Mar 27, 2019 @ 13:49:22

brader, mau tanya apakah 1 vlan bisa lebih dari 1 network?

Apr 02, 2019 @ 14:15:54

bisa, tapi jadi ga ideal